Meine Daten kontrolliere ich

Clouldsysteme und Backups mit Verschlüsselung

Dozenten: Rainer R. | Tobias R.

Let’s have a party!

- Einführung / Opening

- Grenzen von Verschlüsselung und IT-Sicherheitssystemen

- Alternative Cloudsysteme

- Verschlüsselte Backups

Let’s start a party!

Das Bündnis Privatsphäre Leipzig e. V. ist eine überparteiliche Bürgerinitiative mit dem Ziel, Überwachung, Rechtsstaatlichkeit und Demokratie in einem breiten öffentlichen Diskurs zu thematisieren.

Monatliche Meetups

Monatliches Meetup (Stammtisch) immer am letzten Donnerstag des Monats ab 19 Uhr

- 28. 02. 2019 – Süß & Salzig

- 28. 03. 2019 – Hotel Seeblick

- 25. 04. 2019 – Café Maître

CryptoParty is a decentralized, global initiative to introduce the most basic cryptography programs and the fundamental concepts of their operation to the general public.

Wir verstehen Cyptoparties als Vermittlung von Wissen zur „Digitale Selbstverteidigung“.

CryptoParty Season 2/2018 (Herbst/Winter) in der naTo

- 10. September 2018 – Beobachte mich nicht - Teil 1, HTTPS, Tracking, Browser-Addons;

- 22. Oktober 2018 – Beobachte mich nicht - Teil 2, Anonymisierung mit Tor und VPNs, Passwörter und Passwort Manager

- 12. November 2018 – Das können wir selber – Alternative Soziale Netzwerke, Self Hosting

CryptoParty Season 2/2018 (Herbst/Winter) in der naTo

- 03. Dezember 2018 – Wir unterhalten uns privat – Crypto-Messenger Apps für Mobilgeräte

- 07. Januar 2019 – Der elektronische Briefumschlag – E-Mail-Verschlüsselung, asynchrone Verschlüsselung

- 25. Februar 2019 – Meine Daten kontrolliere ich – Clouldsysteme und Backups mit Verschlüsselung

- 25. März 2019 – Keiner soll es erraten – Datei- und Festplattenverschlüsselung

Weitere Projekte (z. T. in Planung):

- Lesungen für Privatsphäre (z. B. zum Safer Internet Day)

- Teilnahme an den Kritischen Einführungswochen (KEW) an der Uni Leipzig

- CryptoParties für Schüler*innen, Journalist*innen, Jurist*innen, Student*innen

- Teilnahme an Podiumsdiskussionen, Interviewprojekten

- Podcast zu Datenschutz und Datensicherheit

Digitale Selbstverteidigung

»Wenn wir nichts Falsches tun, dann haben wir das Recht, alles in unserer Macht Stehende zu unternehmen, um das traditionelle Gleichgewicht zwischen uns und der lauschenden Macht aufrechtzuerhalten.«

Eben Moglen, »Privacy under attack: The NSA files revealed new threats to democracy«, Guardian (27. Mai 2014)

Digitale Selbstverteidigung

Was ist digitale Selbstverteidigung?

- Metapher: Digitale Hygiene, Datenhygiene

- Versuch des Empowerments: das Recht auf informationelle Selbstbestimmung (= Grundrecht) im digitalen Zeitalter wahrzunehmen

- Aufruf zur Selbstbestimmung durch Teilrestauration gegen den neuen Kontrollverlust von Privatheit

Digitale Selbstverteidigung

Metaphern

Digitale Selbstverteidigung

Digitale Selbstverteidigung als Aufklärungsmodell

Habe Mut, dich deines eigenen Verstandes zu bedienen!

Beantwortung der Frage: Was ist Aufklärung?

→ Selbstbestimmung erfordert Wissen und Erfahrung.

Risiko: Überforderung des Individuums

Digitale Selbstverteidigung

Digitale Selbstverteidigung

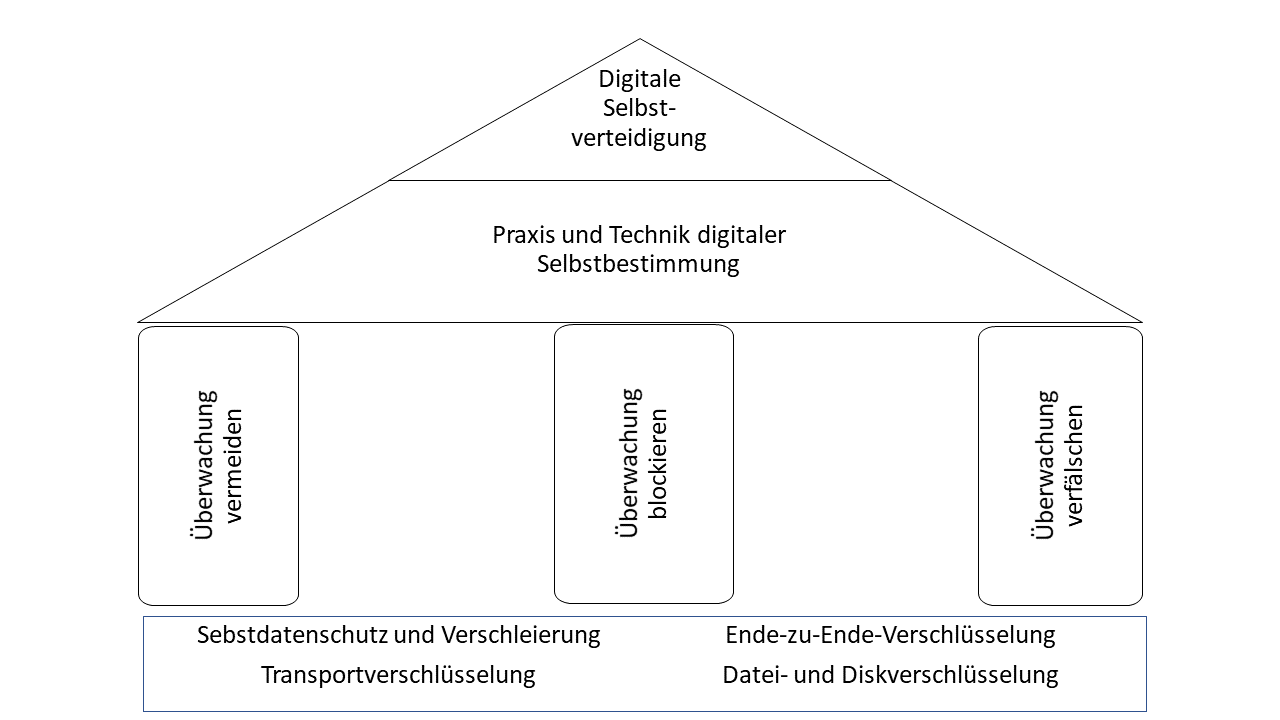

Prinzipien und Praxisformen

| Prinzip | Praxisformen |

|---|---|

| Überwachung vermeiden | Selbstdatenschutz |

| Überwachung blockieren | Selbstdatenschutz, Transportverschlüsselung, Ende-zu-Ende-Verschlüsselung |

| Überwachung verfälschen | Verschleierung, Transportverschlüsselung, Ende-zu-Ende-Verschlüsselung |

Motive/Anlass für Digitale Selbstverteidigung

Herausforderungen

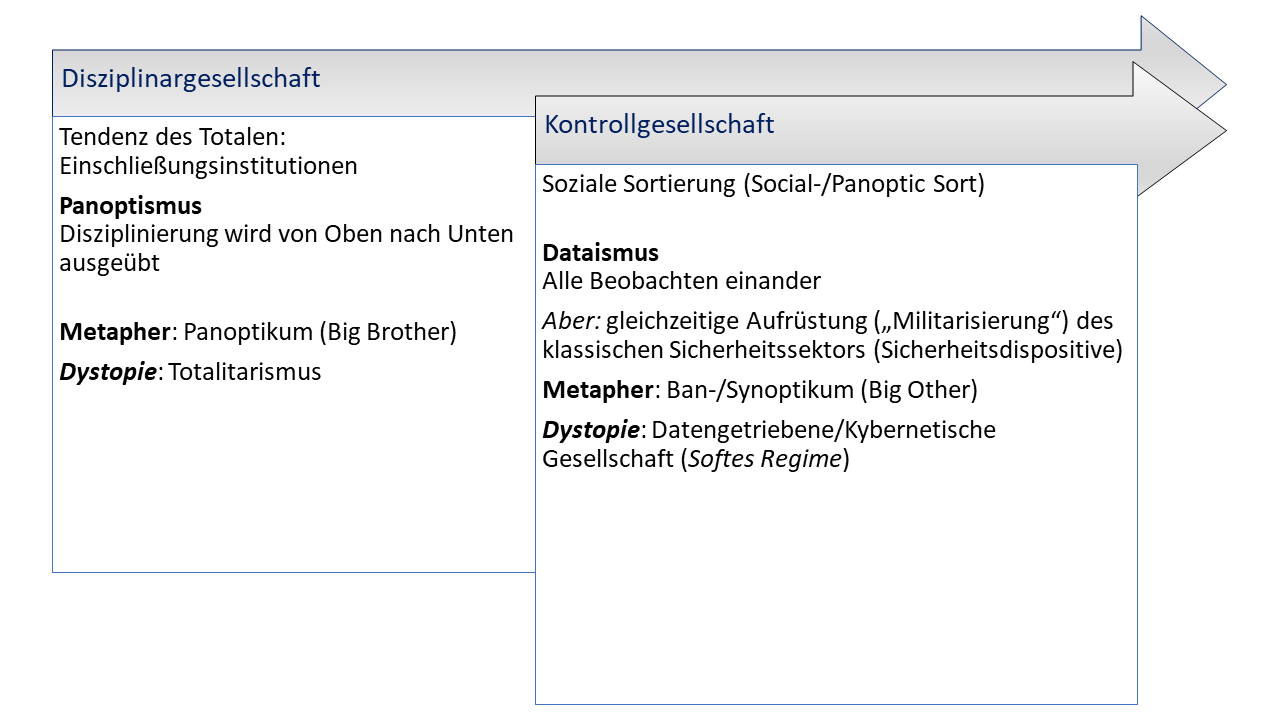

Überwachung, Disziplin und Kontrolle (Focault/Deleuze/Han)

Datengetriebene Gesellschaft

Weitere praktische Möglichkeiten

- Daten-Hygiene einüben: immer wieder CryptoParties besuchen und weiterempfehlen

- mit Freunden und Familie über Digitalisierung und Privatsphäre diskutieren

- sich bei Apps und Sozialen Diensten über deren Datensammlung informieren, ggf. Alternativen verwenden

Aktiv werden

Mitmachen!

- Mitstreiter*Innen und Unterstützer*Innen im Bündnis sind herzlich willkommen!

- Spenden für OpenSource-Projekte (z. B. GnuPG, Linux, Mozilla, etc.)

Literatur- und TV-Empfehlungen

Fazit

Wendet sich gegen Massenüberwachung

Grenzen digitaler Selbstverteidigung

Verschlüsselung funktioniert. Richtig implementierte, starke Crypto-Systeme sind eines der wenigen Dinge, auf die man sich verlassen kann.

Verschlüsselung funktioniert

- gute Nachricht weil Verschlüsselung – nahezu immer – Grundlage digitaler Selbstverteidigung ist

- aber:

- richtige Implementierung → setzt deren Überprüfbarkeit voraus → OpenSource

- starke Crypto-Systeme → standardisierte, aktuelle und öffentlich überprüfte Verfahren und Algorithmen

- Also quelloffene, empfohlene Lösungen im eigenen Alltag einsetzen und alles ist gut?

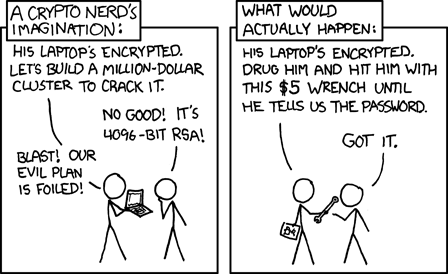

Verschlüsselung umgehen

Schief gegangen

Beispiele von Sicherheitsbrüchen

Grenzen ausloten

Risikoanalyse an Hand von Bedrohungsmodellen

Bedrohungsmodelle:

- beschreiben Möglichkeiten von Angriffen und decken Verhaltensweisen oder Übertragungswege und -formen auf, die mit Risiken verbunden sein können

- helfen Grenzen und Möglichkeiten von technischen Lösungen wie Ende-zu-Ende-Verschlüsselung oder Transportverschlüsselung besser einzuschätzen und eigenes Verhalten anzupassen.

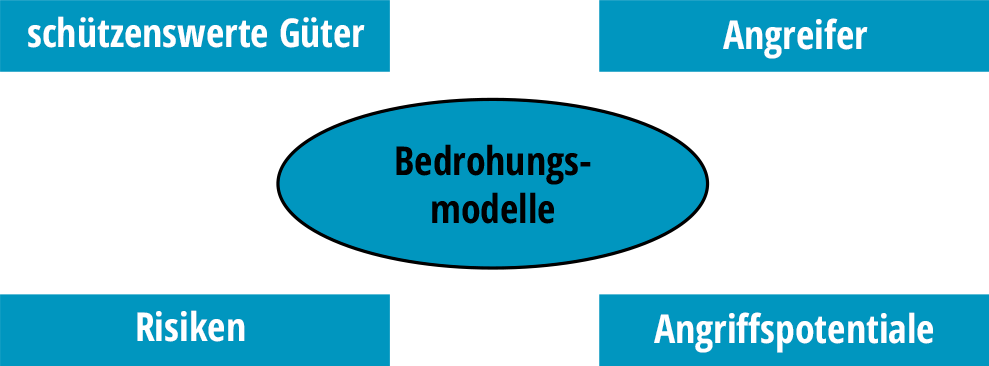

Bedrohungsmodell

Übersicht

Die W-Fragen

Schutzinteressen und -rahmen ermitteln

- Was möchte ich schützen?

- Vor wem möchte ich es schützen?

- Was sind die Konsequenzen, wenn der Schutz versagt?

- Welche Angriffswege könnten genutzt werden?

- Wie wahrscheinlich ist die Notwendigkeit es schützen zu müssen?

- Wie viel Aufwand und Umstände möchte ich in Kauf nehmen und worauf möchte ich verzichten, um es zu schützen?

Fazit

Bedrohungsmodelle als Mittel zur Selbstermächtigung

- Bedrohungsmodelle unterstützen bei der Abwägung von Risiken in Bezug auf Datensicherheit und -schutz

- Bedrohungsmodelle identifizieren schützenswerte Güter (Assets), Angreifer*Innen, Risiken und Angriffspotentiale

- Identifizierte Bedrohungen können besser eingeschätzt werden (Entscheidung für oder gegen Maßnahmen)

- Rationalisierung: Kosten-Nutzen-Abwägung (zu einem bestimmten Grad)

Alternative Cloudsysteme & Co.

| Clouddienst | Alternative |

|---|---|

| Backup | tarnsnap, borg, duplicati |

| dropbox | Syncthing, Spideroak, tresorit, Nextcloud, Hubzilla |

| Google Dienste, Office 365 | Nextcloud |

| Google Maps | Open Street Map |

| Github | Gogs, Gitlab |

Non Knowledge Cloudsysteme und Backup

Non Knowledge-Ansatz und Clouds

- ein Versprechen auf mehr Privatsphäre

- glaubhafte Abstreitbarkeit gegen über Dritten

- erschwerte Zuordnung von Inhalten zu einzelnen Nutzer*Innen

- Versprechen, dass Zugriff auf unverschlüsselte Inhalte unmöglich wird

- Verschlüsselung auf Geräten der Nutzer*Innen

- Kommerzialisierung von Privatheit/Privatsphäre im Digitalen

Spideroak

Spideroak

Verschlüsselung und Grenzen

- AES256 in CFB mode and HMAC-SHA256, SSL/TLS als Transportverschlüsselung, PBKDF2 mit min. 16384 Runden zur Schlüsselableitung

- bis zu 2 GB frei, darüber Abomodell

- ›Non Knowledge-Feature‹ nur via installierter (Desktop)Software garantiert (nicht via App oder Webclient)

- Software nicht quelloffen (Open-Source) → keine öffentliche Überprüfbarkeit, glaubhafte Audits erschwert; aber: teilweise Open-Source-Veröffentlichungen

Spideroak

Verschlüsselung und Grenzen

- Standort USA: Zugriff durch US-Behörden denkbar

- Anzapfung (›Taping‹)

- National Security Letter

- vgl. Fall Lavabit

- Zuverlässigkeit der Verschlüsselung einziger Schutz

- gerätespezifische Software verfügbar

- primär für Linux und BSD-Rechner (Windows nur via cygwin-Umgebung)

- mächtiges Kommandozeilenwerkzeug

- Bezahlung des Speichers und der übermittelten Datenmengen

Verschlüsselung und Grenzen

- AES-256-Verschlüsselung, 2048-bit RSA-Sitzungsschlüssel, 256-bit HMAC-SHA256-Blockprotection sowie scrypt zur Passwortableitung

- Bezahlung des Speichers und der übermittelten Datenmengen

- keine Open-Source-Lizenz, Quellcode kann aber eingesehen werden

Verschlüsselung und Grenzen

Verschlüsselung und Grenzen

- Betreiber setzt Belohnung für die Findung von Sicherheitslücken aus

- One-Man-Show: kein Unternehmen, kanadische Bürger*Innen ausgeschlossen (steuerrechtliche Gründe)

- Speicherung der Daten in dar Amazon Cloud (S3): Sicherheit?

- Anzapfung (›Taping‹)

- National Security Letter

- Zuverlässigkeit der Verschlüsselung einziger Schutz

Im Vergleich

| Features | SpiderOak | tarsnap |

|---|---|---|

| Verfügbarkeit | gängige Systeme | Linux, BSD |

| Verschlüsselung | ✔ (AES256, SSL) | ✔ (AES256) |

| Standort | USA | Kanada |

| quelloffen? | ✘ (teilweise) | ✔ (keine OSS-Lizenz) |

Cryptomator

Freie clientseitige Verschlüsselung für Ihre Cloud-Daten.

- Tresor, der verschlüsselten Dateien enthält, liegt in eigenem Cloud-Ordner

- stellt ein virtuelles Laufwerk bereit, über welches auf die Dateien zugriffen werden kann

- jede Datei wird einzeln verschlüsselt

- verwendet scrypt, AES-SIV, AES-CTR, HMAC-SHA256 (Authentifcated Encryption)

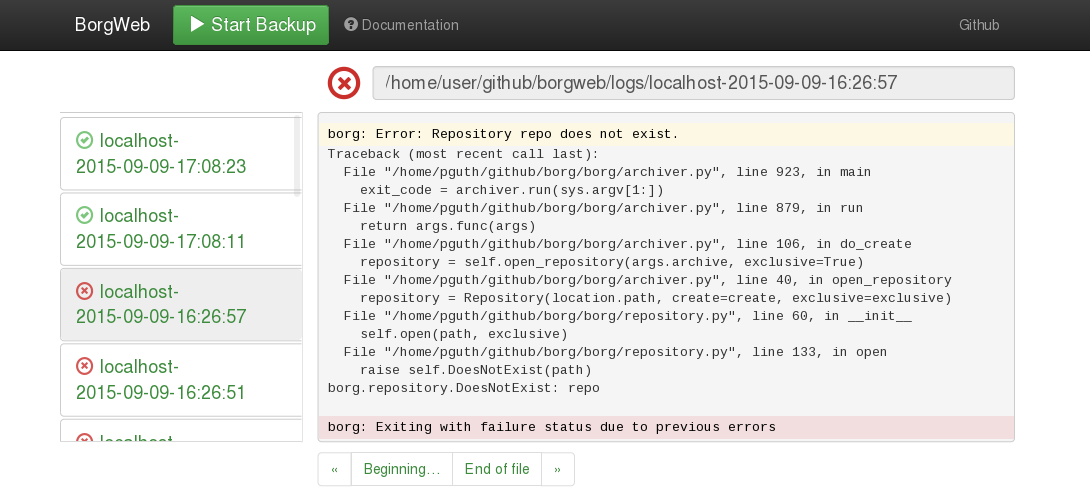

Verschlüsselte Backup-Systeme

borg backup

- Backup-Werkzeug für Linux und BSD (Attic Fork)

- borg web bietet grafisches Benutzerinterface

- Installation über Paketmanager

- unterstützt standardmäßig symmetrische, authentifizierte Verschlüsselung (AES)

- noch kein direkter Cloud-Support (in Arbeit), Remote Respositories via ssh

$ borg init /path/to/repo

$ borg create /path/to/repo::mittwoch --stats --progress --compression lz4 --exclude ~/.cache/ ~/.gnupg/random_seek ~

$ borg create /path/to/repo::donnerstag --stats --progress --compression lz4 --exclude ~/.cache/ ~/.gnupg/random_seek ~

Verschlüsselte Backup-Systeme

borg backup automatisieren (Bash-Skript/Cron)

#!/bin/sh

REPOSITORY=username@remoteserver.com:backup

# Backup aller Inhalte von /home und /var/www außer

# einiger augeschlossender Verzeichnisse

borg create -v --stats \

$REPOSITORY::`hostname`-`date +%Y-%m-%d` \

/home \

/var/www \

--exclude '/home/*/.cache' \

--exclude /home/Ben/Music/Justin\ Bieber \

--exclude /home/Ben/.gnupg/random_seek

# Nutze das `prune` Unterkommando um 7 tägliche, 4 wöchentliche and 6 monatliche

# Archive dieser Machine zu verwalten. --prefix `hostname`- ist sehr wichtig, um

# die prune's Operationen auf die Archive der Machine mit diesem Namen zu begrenzen

# und sie nicht auf die Archive anderer Maschinen anzuwenden.

borg prune -v $REPOSITORY --prefix `hostname`- \

--keep-daily=7 --keep-weekly=4 --keep-monthly=6

Verschlüsselte Backup-Systeme

BorgWeb

BorgWeb is a browser-based user interface for Borg Backup.

Verschlüsselte Backup-Systeme

Vorta

Verschlüsselte Backup-Systeme

Vorta

Verschlüsselte Backup-Systeme

Borg backups in der Cloud

Verschlüsselte Backup-Systeme

Duplicati

- Zur Installation aktuelles Programmpaket je nach System von der offiziellen Programmseite laden: https://www.duplicati.com/download

- unterstützt symmetrische Verschlüsselung (AES265) oder GPG (dann unbedingt Konfiguration anpassen)

- Backup über/nach FTP, Cloudfiles, WebDAV, SSH (SFTP), Amazon S3

Verschlüsselte Backup-Systeme

Strategie 1

- Inventar der Datenbestände (Assets)

- Auswahl der Backup-Methode

- Reguläre Snapshots auf der selben Maschine

- klassische inkrementelle Backup (borg, duplicati, TimeMachine)

- Synchronisation (synchting, Nextcloud, rsync, robocopy, rclone)

- Manueller Export (Social Media, Cloudsysteme, Datenbanken)

Verschlüsselte Backup-Systeme

Strategie 2

- Abwägung der Risiken

- Ungewollte Korrelationen

- Unvollständiger Backup-Prozess und fehlende Dateizugriffe

- Backuphäufigkeit (Frequenz)

- Datensicherheit (Zugriffskontrolle)

Non Knowledge Cloudsysteme und Backup

Vertiefung

Alternative Cloud-Systeme

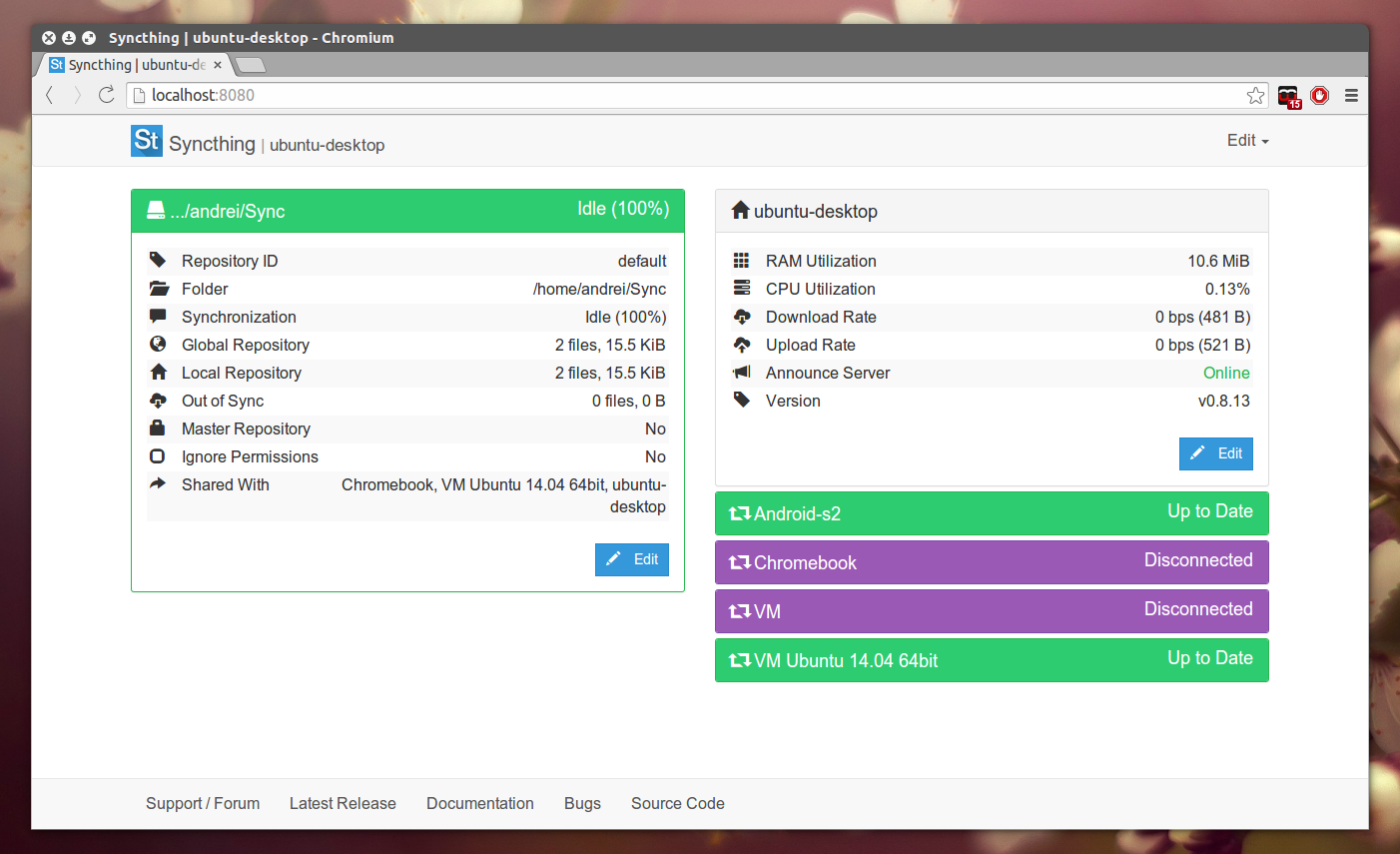

- OpenSource-Projekt (Go) seit 2013

- Alternative für kommerzielle Synchronisationswerkzeuge (aka BitTorrent Sync)

- Dezentralität

- Direkte Datenabgleich zwischen verbundenen Rechnern

- Transportverschlüsselung zwischen den Clients

- Block Exchange Protocol v1

- stellt nutzerfreundliche Webseite als Benutzeroberfläche bereit

- Überwacht synchronisierte Verzeichnisse

- Identifikation der miteinander verbunden Rechner über lange Identifikationsnummern

- Android-App verfügbar

- Einsteiger-Dokumentation (engl.)

Installation

- Windows (32 bit, 64 bit)

- Mac OSX 32 bit, 64 bit

- Linux (Paketverwaltung, Repository Ubuntu-Derivate usw.)

- BSD-Derivate

- Android-App

Sync Benutzeroberfläche

- Fork von OwnCloud, der am 2. Juni 2016 bekannt gegeben wurde; OpenSource-Projekt (PHP)

- ermöglicht Datenhaltung (Filehosting) in einer eigenen privaten Cloud

- bietet Clients zur Synchronisation der Daten an

- erweiterbar via Plugins

Features

- Einbindung von externen Speichern, zum Beispiel Dropbox, Amazon S3, WebDAV

- Ende-zu-Ende-Verschlüsselung ab Nextcloud 14 (ab 13 experimentell)

- Benutzer- und Gruppenverwaltung

- Kalender mit CalDav-Unterstützung

- Kontakte/Adressbuch

- RSS-Reader

- Bookmarks und URL-Shortening

- Fotogalerie

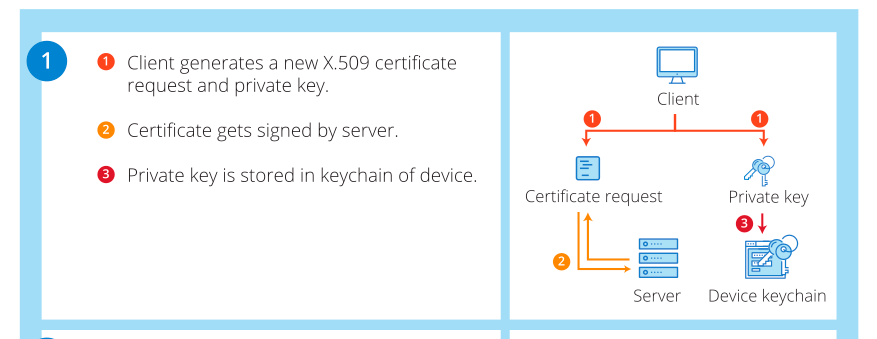

Verschüsselung – Erstellen und Synchronisieren von Identitäten 1/3

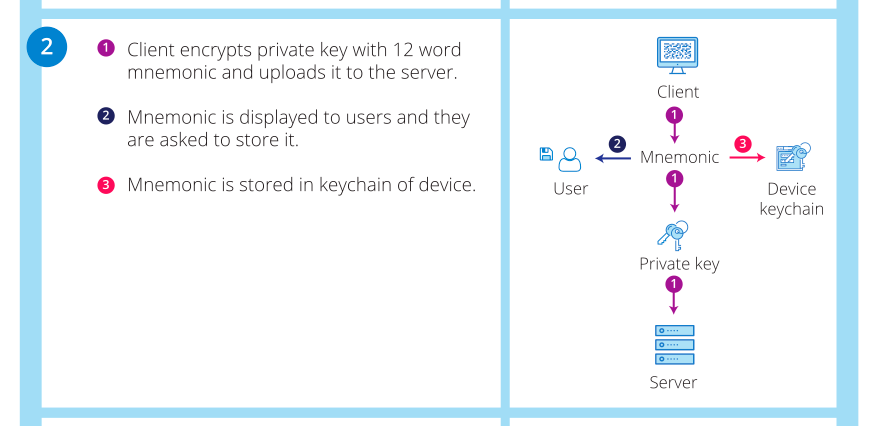

Verschüsselung – Erstellen und Synchronisieren von Identitäten 2/3

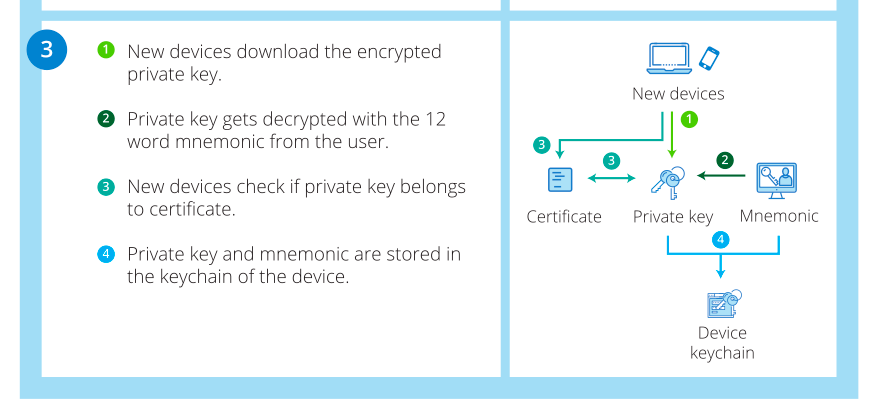

Verschüsselung – Erstellen und Synchronisieren von Identitäten 3/3

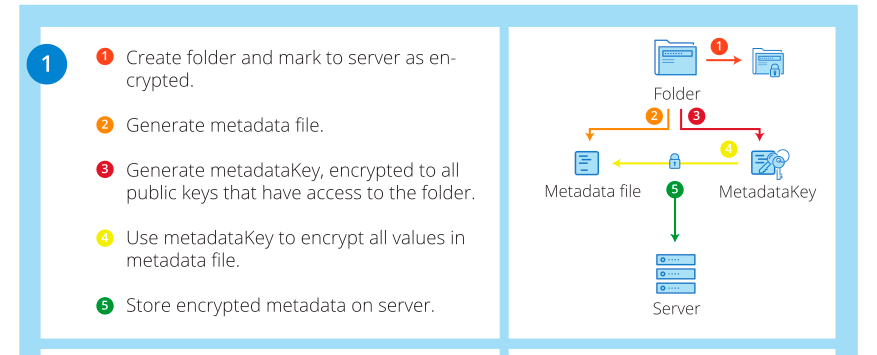

Verschüsselung – Verzeichnisse und Dateien 1/3

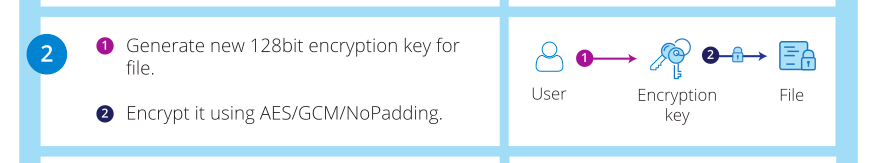

Verschüsselung – Verzeichnisse und Dateien 2/3

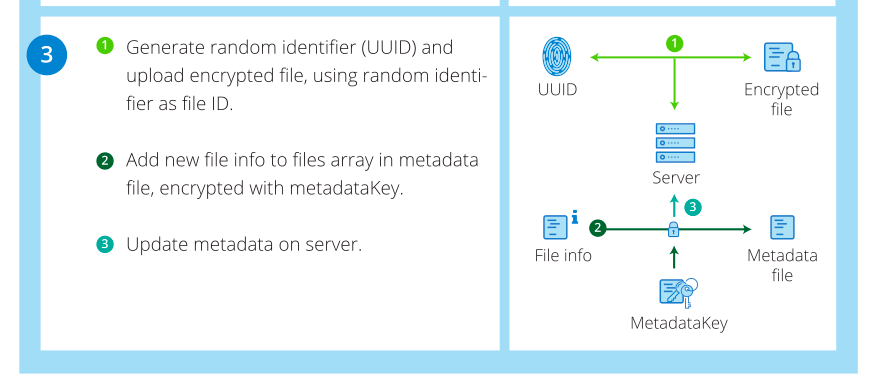

Verschüsselung – Verzeichnisse und Dateien 3/3

Synchronisations-Client

Installation (Self-Hosting)

- OpenSource-Projekt (PHP)

- ermöglicht Datenhaltung (Filehosting) in einer eigenen privaten Cloud

- bietet Clients zur Synchronisation der Daten an

- Synchronisations-Clients können Daten verschlüsseln (Client-Site-Encryption)

- Apps verfügbar

- unterstützt das Web-DAV-Protokoll

Vielen Dank!