Workshop

Workshop

Der elektronische Briefumschlag

E-Mail-Verschlüsselung mit PGP

Twitter: @privacy_leipzig oder @CryptoPartyLE

Let’s start a party!

Das Bündnis Privatsphäre Leipzig e. V. ist eine überparteiliche Bürgerinitiative mit dem Ziel, Überwachung, Rechtsstaatlichkeit und Demokratie in einem breiten öffentlichen Diskurs zu thematisieren.

Monatliche Meetups

Monatliches Meetup (Stammtisch) immer am letzten Donnerstag des Monats ab 19 Uhr

- 31. 01. 2019 – Café Telegraph

- 21. 02. 2019 – Süß & Salzig

- 28. 03. 2019 – Hotel Seeblick

- 25. 04. 2019 – Café Maître

CryptoParty is a decentralized, global initiative to introduce the most basic cryptography programs and the fundamental concepts of their operation to the general public.

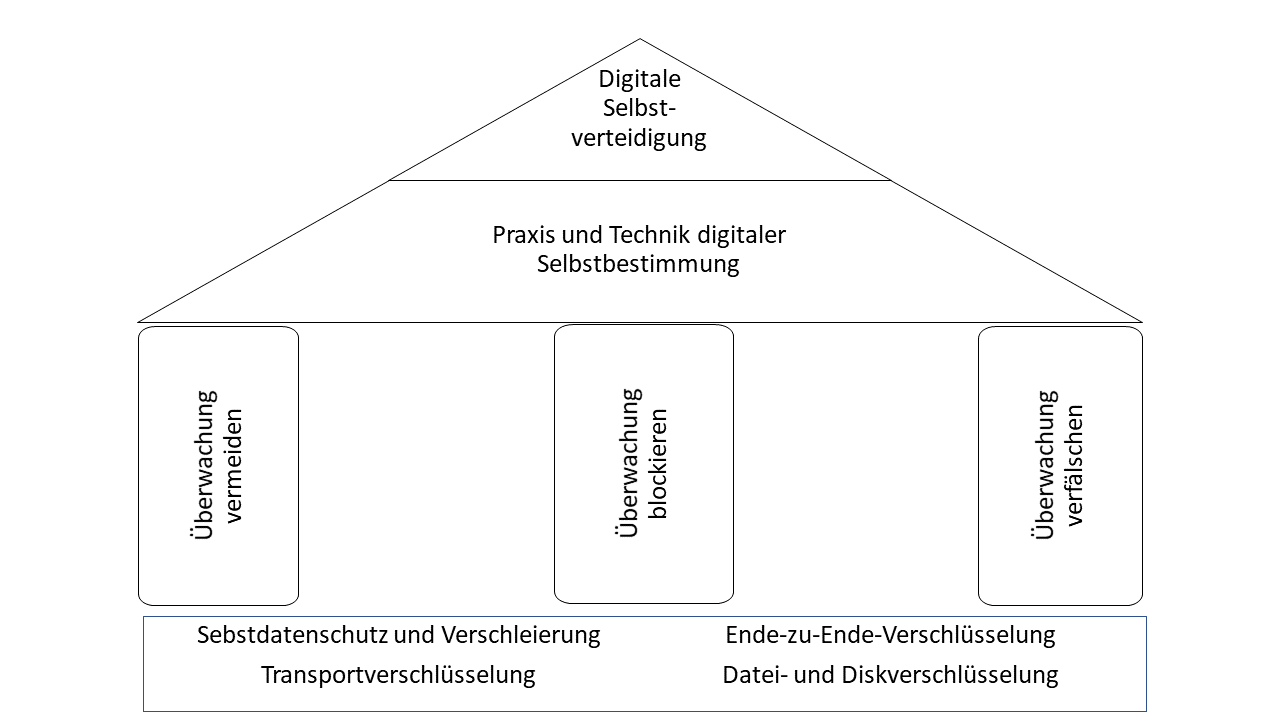

Wir verstehen Cyptoparties als Vermittlung von Wissen zur „Digitale Selbstverteidigung“.

CryptoParty Season 2/2018 (Herbst/Winter) in der naTo

- 10. September 2018 – Beobachte mich nicht - Teil 1, HTTPS, Tracking, Browser-Addons;

- 22. Oktober 2018 – Beobachte mich nicht - Teil 2, Anonymisierung mit Tor und VPNs, Passwörter und Passwort Manager

- 12. November 2018 – Das können wir selber – Alternative Soziale Netzwerke, Self Hosting

CryptoParty Season 2/2018 (Herbst/Winter) in der naTo

- 03. Dezember 2018 – Wir unterhalten uns privat – Crypto-Messenger Apps für Mobilgeräte

- 07. Januar 2019 –Der elektronische Briefumschlag – E-Mail-Verschlüsselung, asynchrone Verschlüsselung

- 25. Februar 2019 – Thema: Clouldsysteme und Backups

- 25. März 2019 – Datei- und Festplattenverschlüsselung

Weitere Projekte (z. T. in Planung):

- Lesungen für Privatsphäre (z. B. zum Safer Internet Day)

- Teilnahme an den Kritischen Einführungswochen (KEW) an der Uni Leipzig

- CryptoParties für Schüler*innen, Journalist*innen, Jurist*innen, Student*innen

- Teilnahme an Podiumsdiskussionen, Interviewprojekten

- Podcast zu Datenschutz und Datensicherheit

Digitale Selbstverteidigung

»Wenn wir nichts Falsches tun, dann haben wir das Recht, alles in unserer Macht Stehende zu unternehmen, um das traditionelle Gleichgewicht zwischen uns und der lauschenden Macht aufrechtzuerhalten.«

Digitale Selbstverteidigung

Was ist digitale Selbstverteidigung?

- Metapher: Digitale Hygiene, Datenhygiene

- Versuch des Empowerments: das Recht auf informationelle Selbstbestimmung (= Grundrecht) im digitalen Zeitalter wahrzunehmen

- Aufruf zur Selbstbestimmung durch Teilrestauration gegen den neuen Kontrollverlust von Privatheit

Digitale Selbstverteidigung

Metaphern

Digitale Selbstverteidigung

Digitale Selbstverteidigung als Aufklärungsmodell

Habe Mut, dich deines eigenen Verstandes zu bedienen!

Beantwortung der Frage: Was ist Aufklärung?

→ Selbstbestimmung erfordert Wissen und Erfahrung.

Risiko: Überforderung des Individuums

Digitale Selbstverteidigung

Digitale Selbstverteidigung

Prinzipien und Praxisformen

| Prinzip | Praxisformen |

|---|---|

| Überwachung vermeiden | Selbstdatenschutz |

| Überwachung blockieren | Selbstdatenschutz, Transportverschlüsselung, Ende-zu-Ende-Verschlüsselung |

| Überwachung verfälschen | Verschleierung, Transportverschlüsselung, Ende-zu-Ende-Verschlüsselung |

Motive/Anlass für Digitale Selbstverteidigung

Herausforderungen

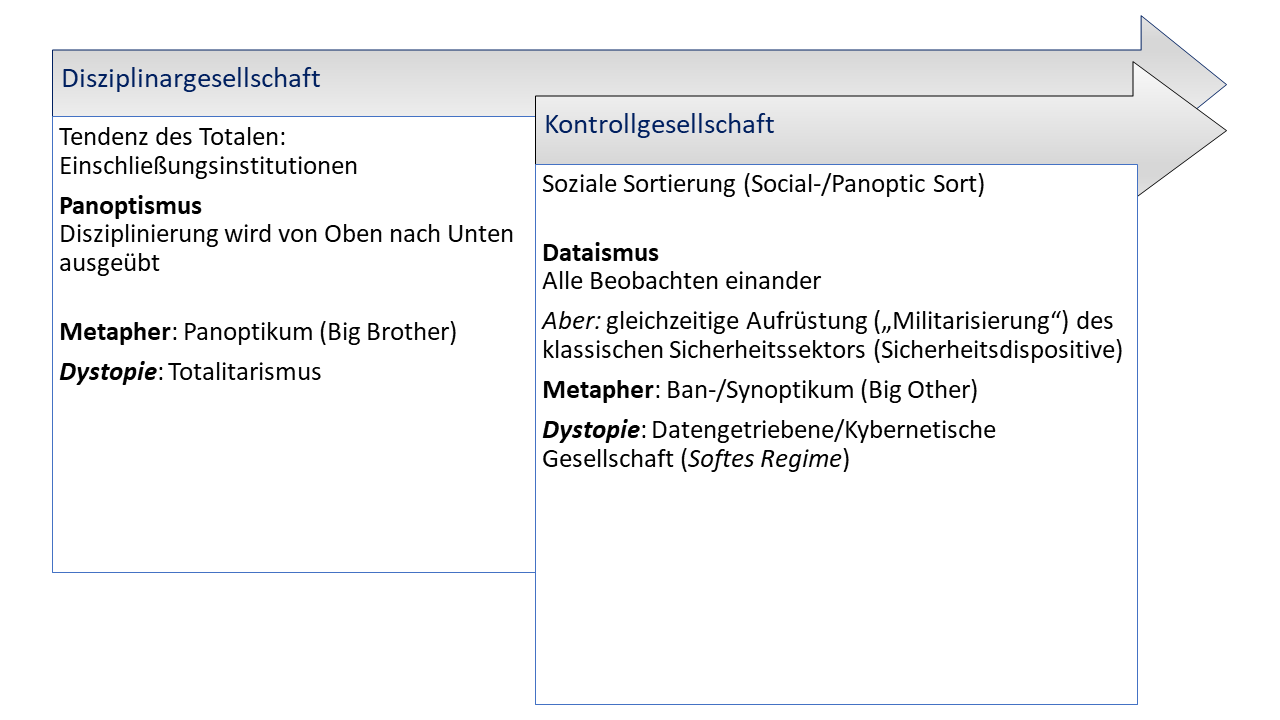

Überwachung, Disziplin und Kontrolle (Focault/Deleuze/Han)

Datengetriebene Gesellschaft

Weitere praktische Möglichkeiten

- Daten-Hygiene einüben: immer wieder CryptoParties besuchen und weiterempfehlen

- mit Freunden und Familie über Digitalisierung und Privatsphäre diskutieren

- sich bei Apps und Sozialen Diensten über deren Datensammlung informieren, ggf. Alternativen verwenden

Aktiv werden

Mitmachen!

- Mitstreiter*Innen und Unterstützer*Innen im Bündnis sind herzlich willkommen!

- Spenden für OpenSource-Projekte (z. B. GnuPG, Linux, Mozilla, etc.)

Literatur- und TV-Empfehlungen

Fazit

Wendet sich gegen Massenüberwachung

Grenzen digitaler Selbstverteidigung

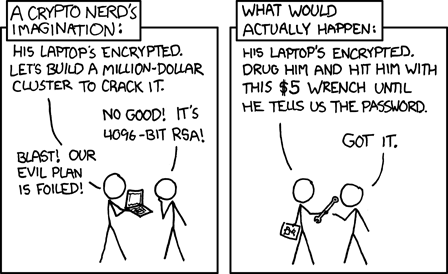

Verschlüsselung funktioniert. Richtig implementierte, starke Crypto-Systeme sind eines der wenigen Dinge, auf die man sich verlassen kann.

Verschlüsselung funktioniert

- gute Nachricht weil Verschlüsselung – nahezu immer – Grundlage digitaler Selbstverteidigung ist

- aber:

- richtige Implementierung → setzt deren Überprüfbarkeit voraus → OpenSource

- starke Crypto-Systeme → standardisierte, aktuelle und öffentlich überprüfte Verfahren und Algorithmen

- Also quelloffene, empfohlene Lösungen im eigenen Alltag einsetzen und alles ist gut?

Verschlüsselung umgehen

Schief gegangen

Beispiele von Sicherheitsbrüchen

Grenzen ausloten

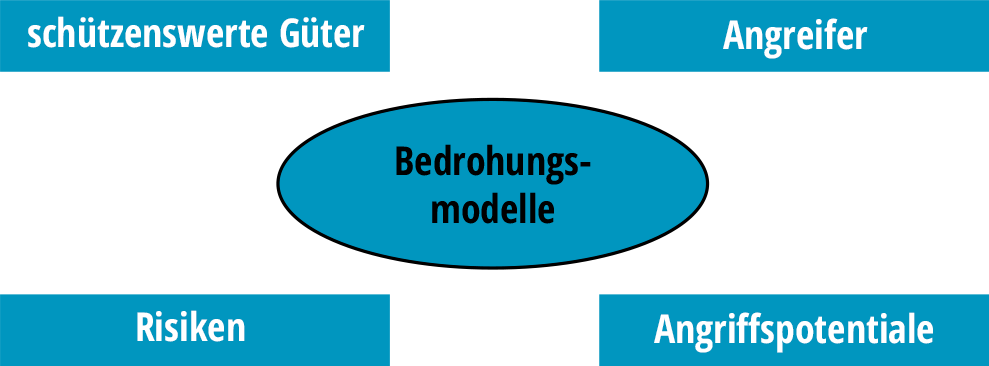

Risikoanalyse an Hand von Bedrohungsmodellen

Bedrohungsmodelle:

- beschreiben Möglichkeiten von Angriffen und decken Verhaltensweisen oder Übertragungswege und -formen auf, die mit Risiken verbunden sein können

- helfen Grenzen und Möglichkeiten von technischen Lösungen wie Ende-zu-Ende-Verschlüsselung oder Transportverschlüsselung besser einzuschätzen und eigenes Verhalten anzupassen.

Bedrohungsmodell

Übersicht

Die W-Fragen

Schutzintressen und -rahmen ermitteln

- Was möchte ich schützen?

- Vor wem möchte ich es schützen?

- Was sind die Konsequenzen, wenn der Schutz versagt?

- Welche Angriffswege könnten genutzt werden?

- Wie wahrscheinlich ist die Notwendigkeit es schützen zu müssen?

- Wie viel Aufwand und Umstände möchte ich in Kauf nehmen und worauf möchte ich verzichten, um es zu schützen?

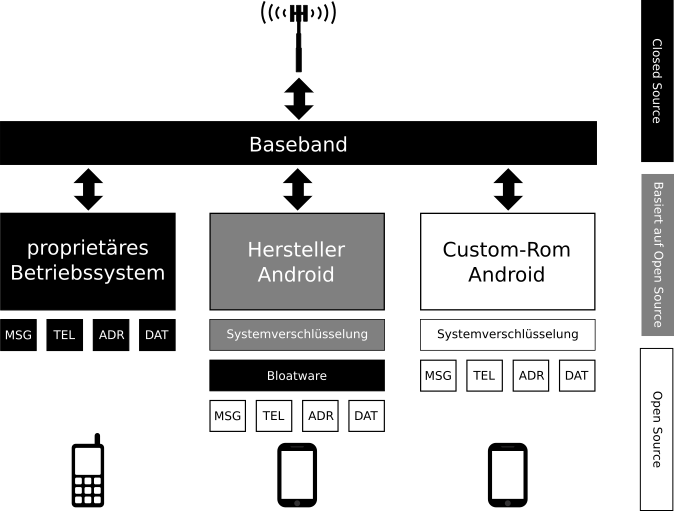

Exkurs

Smartphones und Handys

Fazit

Bedrohungsmodelle als Mittel zur Selbstermächtigung

- Bedrohungsmodelle unterstützen bei der Abwägung von Risiken in Bezug auf Datensicherheit und -schutz

- Bedrohungsmodelle identifizieren schützenswerte Güter (Assets), Angreifer*Innen, Risiken und Angriffspotentiale

- Identifizierte Bedrohungen können besser eingeschätzt werden (Entscheidung für oder gegen Maßnahmen)

- Rationalisierung: Kosten-Nutzen-Abwägung (zu einem bestimmten Grad)

Agenda

- Wie E-Mail funktioniert

- Wie E-Mail-Verschlüsselung funktioniert

- Praktischer Teil

- Installation von GPG/Enigmail

- Manuell Schlüssel generieren

- Schlüssel senden, empfangen und nutzen

- Keyserver

- GPG außerhalb des E-Mail-Clients nutzen

- Bonus: E-Mail-Anbieter & Mailinglisten

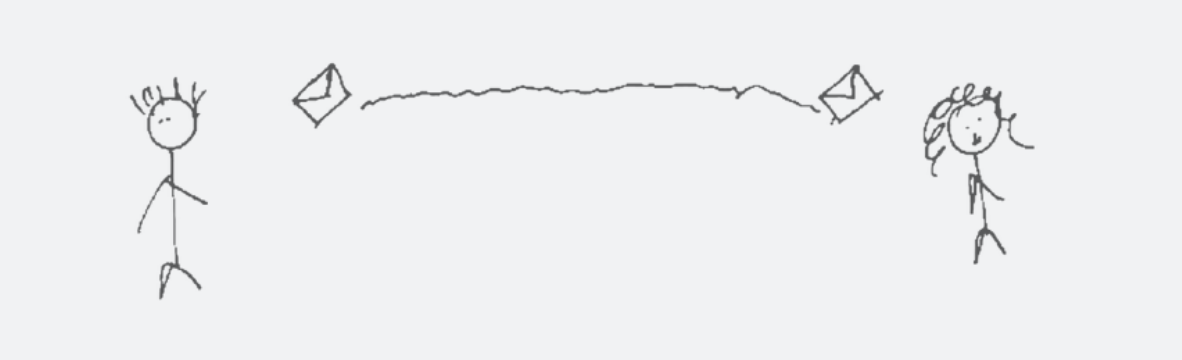

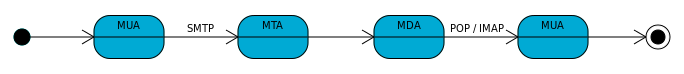

Wie E-Mail funktioniert

Wie wir denken, dass E-Mail funktioniert

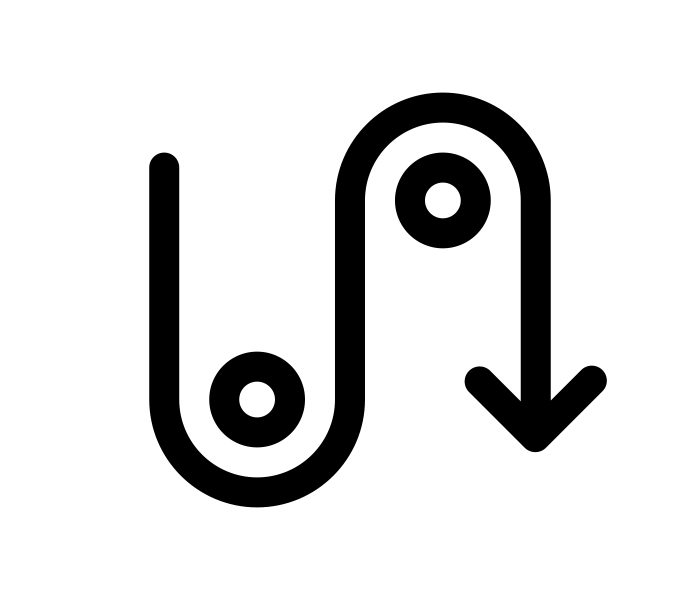

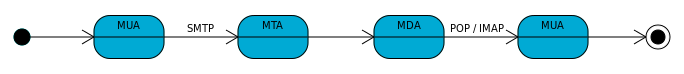

Wie E-Mail wirklich funktioniert

Beteiligte Protokolle

- SMTP (Simple Mail Transfer Procotol): Versenden

- POP3 (Post Office Protocol version 3): Abrufen, Mailbox auf lokalem Rechner

- IMAP (Internet Message Access Protocol): Abrufen, Mailbox auf Server

Transportverschlüsselung I

- SSL-Port nutzen

- verschlüsselt nur SMTP-Verbindung zum eigenen Anbieter

- STARTTLS

- verschlüsselt nur SMTP-Verbindungen

- wird von vielen E-Mail-Anbietern unterstützt

- Problem: leicht angreifbar

- DANE

- DNS-based Authentication of Named Entities

- neues Problem: Basistechnik DNSSEC oft nicht unterstützt

Transportverschlüsselung II

- MTA STS

- MTA Strict Transport Security

- wird derzeit von großen Anbietern getestet

- Vor DE-Mail oder "E-Mail made in Germany" wird gewarnt

- Auch mit Transportverschlüsselung: E-Mails liegen unverschlüsselt bei den Anbietern

Wie E-Mail-Verschlüsselung funktioniert

Foto: Martin E. Hellman, left, and Whitfield Diffie in 1977.

Credit: Chuck Painter/Stanford News Service

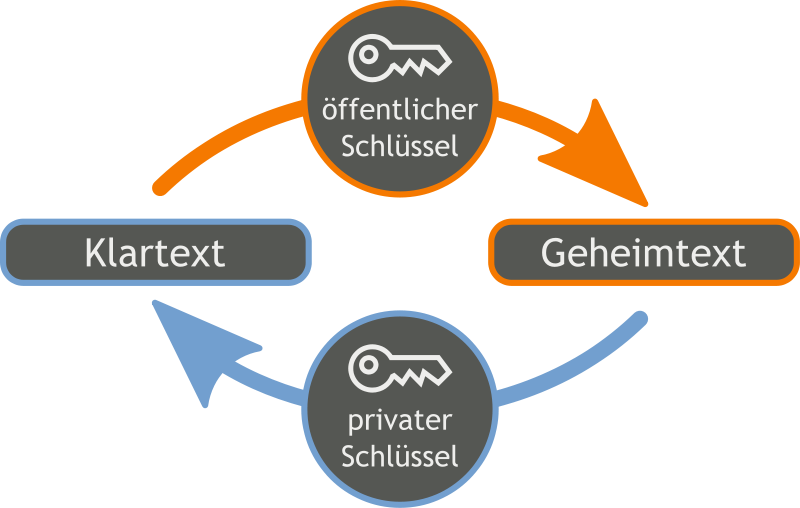

Verschlüsselung

kurz klassifiziert

- Kerckhoffs Prinzip (1883): Nur der Schlüssel ist das Geheimnis, nicht der Algorithmus

- Symmetrische Verschlüsselung: Ein Geheimnis (Schlüssel), ein Chiffrat (verschlüsselter Text)

- Asymmetrische Verschlüsselung: Ein offener Schlüssel, ein geheimer Schlüssel

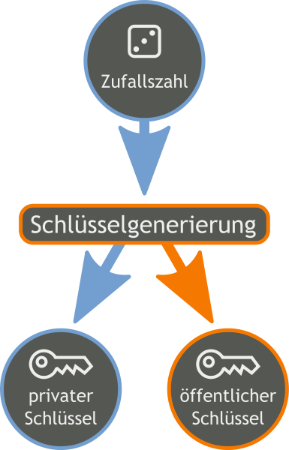

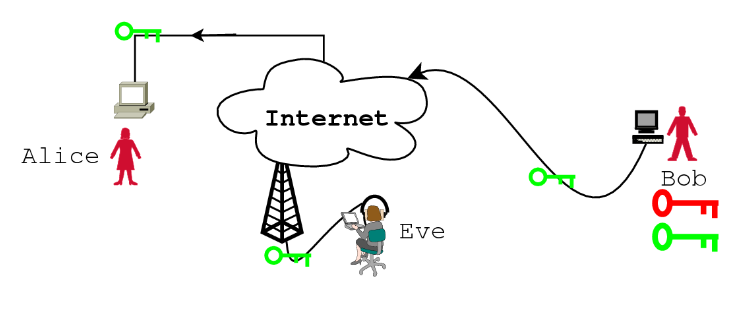

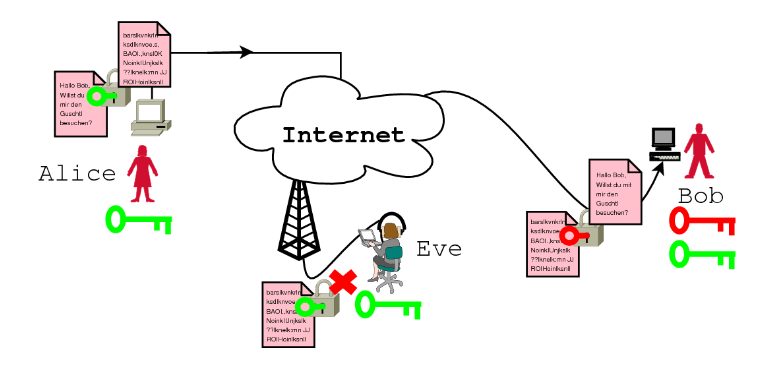

Asymmetrische Verschlüsselung

Prinzipien (I)

Asymmetrische Verschlüsselung

Prinzipien (II)

Asymmetrische Verschlüsselung

Prinzipien (III)

Asymmetrische Verschlüsselung

Prinzipien (IV)

Asymmetrische Verschlüsselung

Prinzipien (V)

Asymmetrische Verschlüsselung

Prinzipien (VI)

Einschränkungen

- Header-Felder werden nicht verschlüsselt! Dazu zählen u.a.

- Absender (Name & Adresse)

- Empfänger (Name & Adresse)

- Datum & Uhrzeit

- Betreff

- u.a.

- keine plausible Bestreitbarkeit/Verneinbarkeit bei Einsatz eines Schlüssels

Wie E-Mail-Verschlüsselung funktioniert

Fazit

- ein öffentlicher Schlüssel: kann beliebig oft verteilt werden

- ein privater (geheimer) Schlüssel

- basiert auf derzeit mathematisch schwer lösbaren Problemen

- Header-Felder werden nicht verschlüsselt

Praktischer Teil

Installation von GPG/Enigmail

Was ist GPG/PGP?

- PGP

- Pretty Good Privacy

- das Original

- kommerziell vermarktetes Programm

- OpenPGP: Prinzip das heute jeder nutzt

- GPG bzw. GnuPG

- Gnu Privacy Guard

- freie Weiterentwicklung von PGP

- Programm das heute jeder nutzt

Installation

Desktop: Thunderbird, GnuPG

- Linux

- Software in allen Repositories vorhanden

- Windows

- Thunderbird (Signaturen)

- Ggf. GPG (via Projekt-Website oder aus dem GPG4win Projekt)

- Mac

- Thunderbird und GPG

Installation

Desktop: Enigmail für Thunderbird

- Add-On für Thunderbird

- Menü → Add-Ons → Enigmail suchen und installieren

- manuell: Menü Extras → Add-Ons → Zahnradsymbol → Add on aus Datei installieren

- GnuPG wird ggf. automatisch mit installiert

- Thunderbird neu starten

Installation

Mobilgeräte

- iOS

- keine integrierte Lösung

- oPenGP (iOS)

- Android

- K9-Mail als Mail-Programm Link zum PlayStore

- OpenKeyChain als PGP Implementation Link zum PlayStore

- Generelle Hinweise

- Schlüsselgenerierung auf dem Smartphone nicht zu empfehlen

- Eigene Schlüssel, eigene E-Mail-Adresse für Smartphone-Nutzung empfehlenswert

Empfehlenswerte Einstellungen

Aus Efail gelernt

- Keine HTML-Mails verfassen

- HTML-Darstellung abschalten

- JavaScript deaktivieren (sollte so voreingestellt sein)

- Externe Inhalte in E-Mails verbieten

- Cookies verbieten

Weitere Empfehlungen

Aus Efail gelernt

- Vorsicht bei Attachments

- Nachrichtentext in Antwort nicht zitieren

- Sicherste Lösung: Mit GPG außerhalb des E-Mailclients ver- und entschlüsseln

Schlüssel-Generierung I

- Menü → Enigmail → Schlüssel verwalten

- Erzeugen → Neues Schlüsselpaar

- Benutzererkennung: E-Mailadresse mit der der Schlüssel verknüpft wird (Mehrfachverknüpfungen möglich)

- Haken bei Schlüssel zum Signieren verwenden setzen

- sichere Passphrase eingeben → lokalen Passwort-Manger wie Keepass benutzen

Schlüssel-Generierung II

- Ablaufzeit: 1-2 Jahre (Benutzbarkeit vs. Komfort)

- Erweitert: Schlüsselstärke 4096; Algorithmus RSA

- ECC Elliptische Kurve empfehlen wir nicht

- Schlüsselpaar sowie Widerrufszertifikat erzeugen, letzteres gut sichern

Widerrufszertifikat

Wofür?

- im Zusammenhang mit der Verwendung von Key-Servern

- bei Verlust/Kompromittierung des geheimen Schlüssels für dessen Widerruf

- oder wenn der Schlüssel ungültig gemacht werden soll, z.B. weil man einen stärkeren einsetzen will (größer/länger, andere Standards, z.B. elliptische Kurven in Zukunft)

WICHTIG: Separates Backup unabhängig vom Arbeitssystem anlegen!

Praktischer Teil

Schlüssel senden, empfangen und nutzen

Schlüssel senden

Automatischer Anhang an jede E-Mail

- Einstellungen → Konten-Einstellungen

- Mailkonto auswählen

- OpenPGP-Sicherheit → Erweitert …

- "Öffentlichen Schlüssel an Nachricht anhängen" aktivieren

- Vorsicht: Anhang wird beim Senden nicht angezeigt

Schlüssel senden

Händischer E-Mailanhang

- neu Nachricht verfassen → Enigmail → Meinen öffentlichen Schlüssel anhängen

- Schlüssel erscheint unter „Anhänge“ als Datei (Schlüsselkurz-ID.asc)

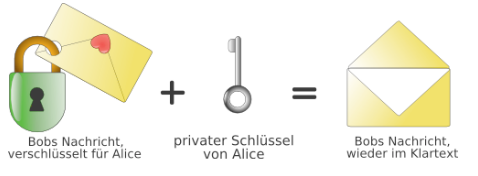

Import empfangener Schlüssel

- Mailanhang doppelklicken und Fingerabdruck prüfen

- kurz/lange ID bzw. Kennung sind unzureichend → mögliche Kollisionen

- Fingerprint über einen sicheren Kanal austauschen (z. B. telefonisch oder persönlich) und vergleichen

- nur Schlüsseln vertrauen, die man überprüft hat! Könnte manipuliert gewesen sein

- Alternativ: Fingerabdruck auf Webseite vergleichen

Nutzung empfangener Schlüssel

Versenden einer verschlüsselten E-Mail

- Sind für alle Empfänger Schlüssel bekannt, wird Verschlüsselung automatisch aktiviert

- Verschlüsselung und Signierung kann auch manuell an-/abgeschaltet werden

- Ist Verschlüsselung aktiviert, aber es ist für einen Empfänger kein Schlüssel bekannt, kann ein Schlüssel ausgewählt werden

Export auf anderen Rechner

- Enigmail → Einstellungen → Einstellungen übertragen

- Export bzw. Wiederherstellen

Key-Server

- Server auf denen öffentliche Schlüssel in Datenbanken abgelegt werden, so dass sie für alle anderen im Netz leicht auffindbar sind

- eignen sich hauptsächlich für öffentliche Mailadressen

- Datenbank ist durchsuchbar nach allen Informationen, die mit dem Schlüssel verknüpft sind:

- Name, E-Mail-Adresse, Schlüssel-IDs (kurz, lang), Fingerprints

- wenn man damit arbeitet Pools von Servern verwenden (weniger fehleranfällig als Einzelserver)

- Empfohlener Pool: http://pool.sks-keyservers.net/

öffentliche Schlüssel müssen grundsätzlich vor Einsatz überprüft werden, spätestens nach dem Import in den Schlüsselbund (Keyring)

Schlüsselserver in Enigmail I

Setup

- Enigmail erlaubt die Konfiguration von Key-Servern zum automatischen Abgleich nach E-mail-Adressen

- Im Menü Enigmal → Einstellungen aufrufen

- Experten-Optionen und -Menüs anzeigen

- Schlüsselserver → unter Schlüsselserver eintragen:

- pool.sks-keyservers.net

- unter Schlüssel zu Signatur-Überprüfung eintragen:

- https://sks-keyservers.net/sks-keyservers.netCA.pem

- Details zur Einstellung für GnuPG generell (Datei

gpg.conf) siehe https://help.riseup.net/en/security/message-security/openpgp/best-practices

Schlüsselserver in Enigmail II

Nutzung

- Schlüsselverwaltung → Schlüsselserver

- wenn Mail verschlüsselt gesendet werden soll aber kein Schlüssel verfügbar ist, kann einer von den Schlüsselservern gewählt werden

GPG-Nutzung außerhalb des

E-Mail-Clients

Warum?

- Mailprogramme kommunizieren direkt mit dem Netz. Die Programme (z. B. Thunderbird) oder Plugins (z. B. Enigmail) können Fehler enthalten

- Gpg und die zugehörigen Verwaltungsprogramme müssen keinen Zugriff auf das Internet haben. Die versehentliche Preisgabe und/oder der Angriff auf den Klartext werden erheblich schwieriger.

- Ver- und Entschlüsseln sowie Signieren sind unabhängig vom eingesetzten Mail-Programm

Wie:

- Schlüssel/Dateien/Texte/Signaturen verwalten/erstellen in Kleopatra oder GPA

- Schlüssel und Funktionen von GPG mit GpgEx direkt im Windows-Explorer nutzen. (Läuft leider (noch ?) nicht 100 % stabil)

- Alternative: GPG direkt auf der Kommandozeile benutzen.

Bonus

E-Mail-Anbieter & Mailinglisten

Empfehlenswerte E-Mail-Anbieter

- Posteo: Deutscher Anbieter mit sehr vielen Sicherheitsfunktionen (1€/Monat)

- ProtonMail: Schweizer Anbieter mit vielen Sicherheitsfeatures (Basisaccount kostenlos)

- Riseup: Amerikanischer, Spenden-finanzierter Anbieter aus der linken Szene mit diversen Sicherheitsfeatures. (Einladung notwendig)

- System.li: Deutscher, Spenden-finanzierter Anbieter aus der linken Szene mit diversen Sicherheitsfeatures. (Einladung notwendig)

- oder selbst hosten...

Verschlüsselte Mailinglisten

- Möglichkeiten:

- jede*r hat eigenen Schlüssel (umständlich)

- alle teilen sich einen Schlüssel

- Tool Schleuder

Nächste Cryptoparty

Meine Daten kontrolliere ich –

Cloudsysteme und Backups mit Verschlüsselung

Wann: Montag, 25. Februar 2019 · ab 19.00 Uhr

Wo: naTo, Leipzig

Vielen Dank!